OS:Win7

工具:Cain

http://pan.baidu.com/s/1xq9lW 密碼:409z

網絡:本機和被攻擊電腦有線連接路由器。

Cain是有名的局域網嗅探工具,有豐富的功能。

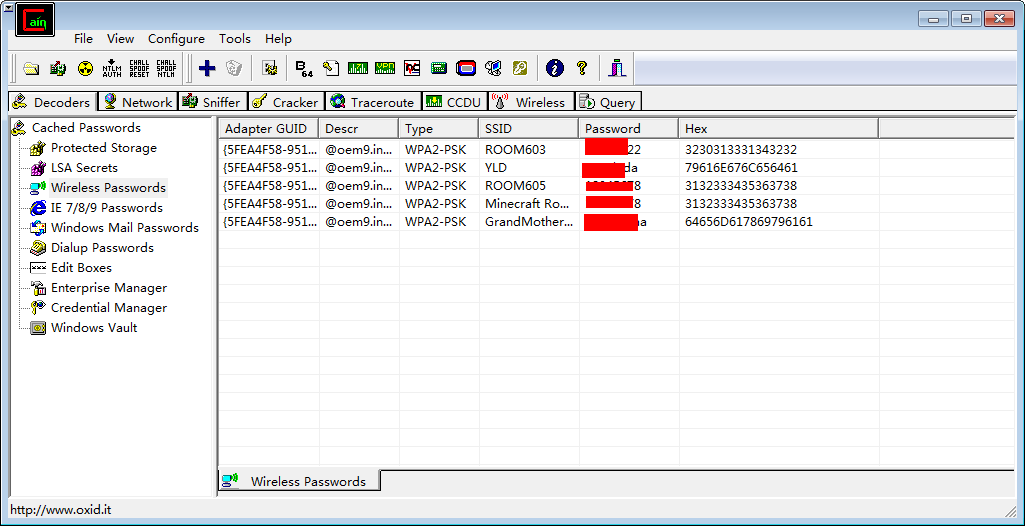

比如可以解密出保存在本地的Wifi密碼。

下面嘗試進行ARP欺騙。

在設置中配置好網卡,在工具欄中開啟嗅探和ARP。

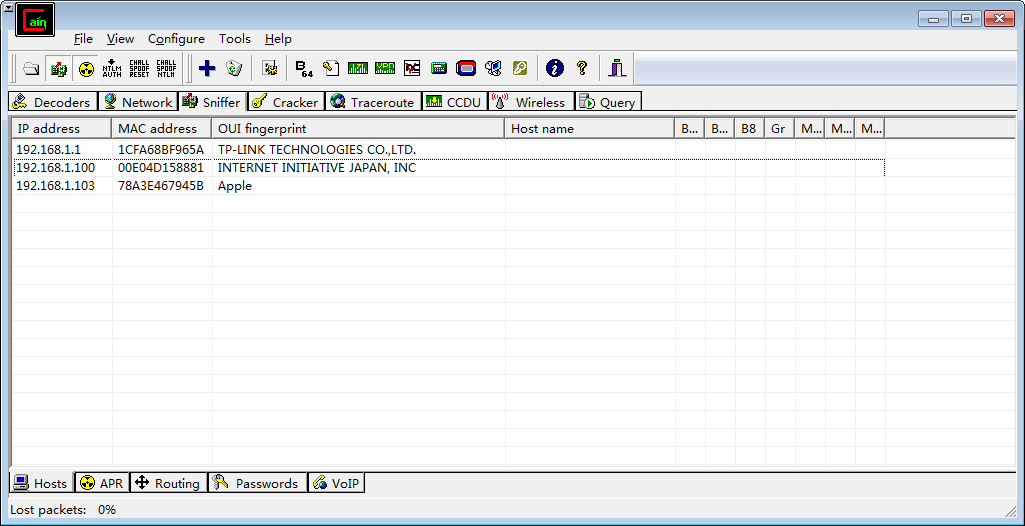

選中上方Sniffer選項卡,點擊加號掃描局域網內的主機。

掃描出三個結果,第一個是我的TP-LINK路由器,第二個是被攻擊電腦。第三個名為Apple的結果不知道是怎么回事,當時沒有Apple設備連接,可能是路由器中保存的路由表都被顯示出來了?測試發現不管這個Apple設備連接與否,掃描結果都是這三個。原因有待於我了解更多網絡知識來解釋。

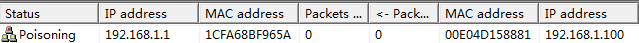

選中下方ARP選項卡,點擊工具欄加號,添加要進行ARP欺騙的設備。添加完成后如圖

Poisoning,下毒中。。。。

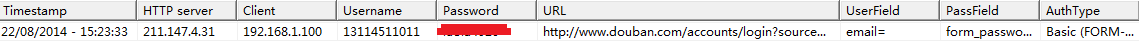

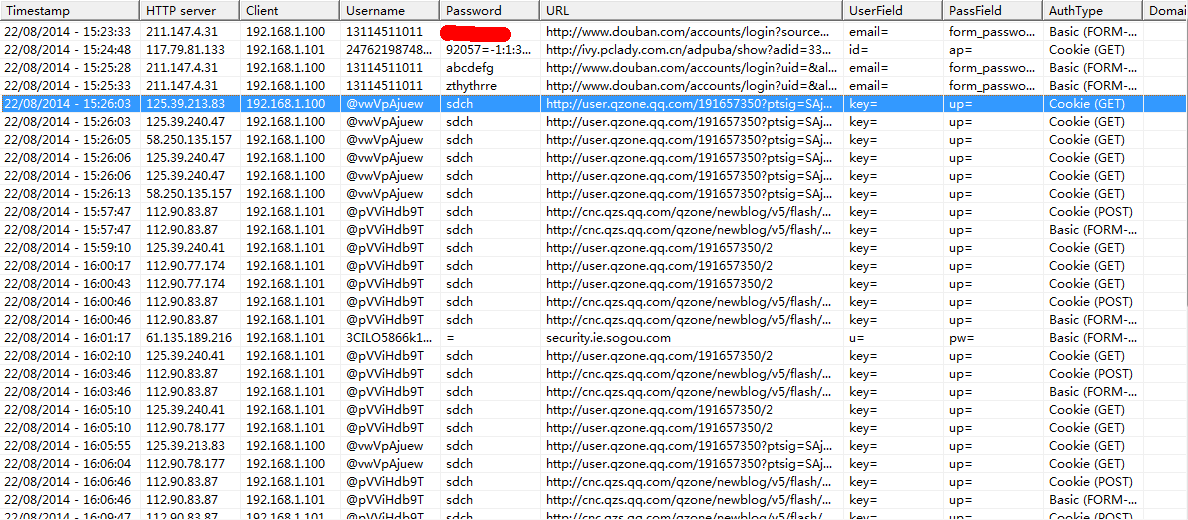

點擊下方Passwords選項卡,可以查看截取到的密碼。

我在被攻擊的電腦用Chrome瀏覽器登陸豆瓣網, Chrome給出了一個不信任之類的警告,我點擊繼續。

在Cain中,我豆瓣網的用戶名和密碼被明文顯示出來了!

這說明兩個問題:

1.ARP欺騙是可以被發現的,Chrome給出了警告信息。

2.相當多的網站使用明文方式傳輸密碼。前一陣在知乎上看到討論說國內許多大型網站明文傳送密碼的問題,確實很不安全。

在被攻擊電腦又多次(用錯誤的密碼 )登陸知乎,Chrome不再給出警告,Cain中也截獲到了這些密碼。

但登陸QQ空間發現,QQ並不是明文傳輸密碼的,Cain截獲到的信息如圖

可見QQ的安全性是比較高的。但是URL確實是完整的截取到了。幾年前有方法可以查看對方的空間和相冊,需要的東西是對方登陸后完整的URL,不知道這種方法今天可不可行。

接着我又試了DNS欺騙,可是出現問題,用被欺騙的電腦登陸被欺騙的網址會打不開網頁。用IE打開會提示未知的錯誤。有待研究。